扫二维码与项目经理沟通

我们在微信上24小时期待你的声音

解答本文疑问/技术咨询/运营咨询/技术建议/互联网交流

24小时咨询热线:400-833-8523

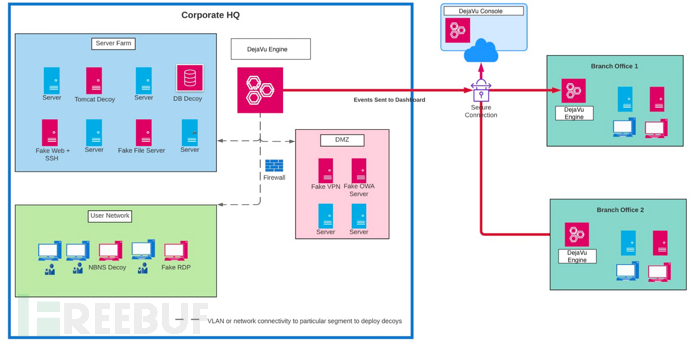

Dejavu是一款功能强大的开源欺骗平台,在该工具的帮助下,广大研究人员可以轻松地在云端平台(AWS)或内部网络系统上部署诱饵。

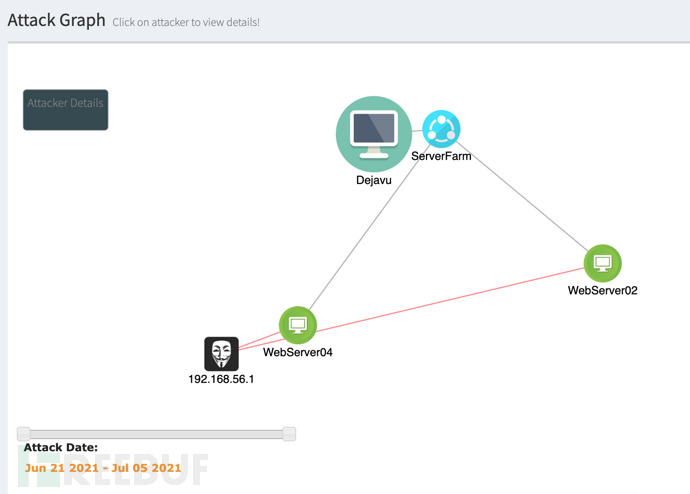

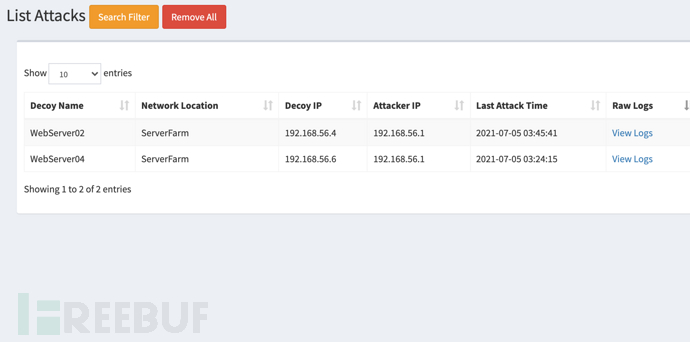

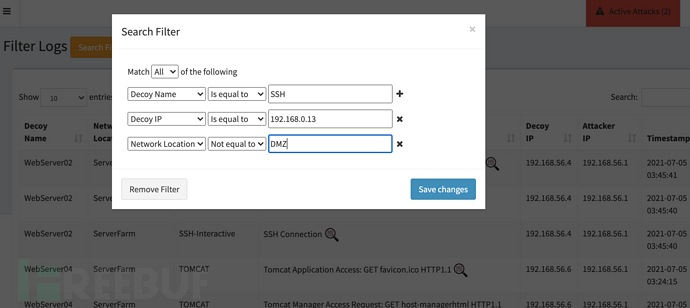

安全防御人员可以使用DejaVu在不同的VLAN和云端环境(AWS)上战略性地部署多个交互式(服务器和客户端)诱饵。为了简化对诱饵的管理,我们构建了一个基于web的平台,可用于从集中控制台有效地部署、管理和配置所有诱饵。日志记录和警报面板可以显示生成的警报详细信息,并且可以进一步配置和处理这些警报。如果需要排除某些IP,如内部漏洞扫描程序、SCCM等,则可以进行配置,这样可以减少误报。除此之外,我们还可以在客户端VLAN上放置诱饵,以检测客户端攻击。

Dejavu的强大之处在于,我们可以使用一个平台,就可以同时在不同的VLAN或网络环境中部署诱饵,并进行统一的管理和监控。

在DejaVu平台的帮助下,我们可以检测下列攻击向量:

1、攻击:端口扫描/枚举;防御:虚假服务遍布整个网络;

2、攻击:密码喷射/爆破攻击;防御:部署多个通用服务,尝试两个或多个诱饵;

3、攻击:针对Tomcat/MSSQL/Jenkins的攻击;防御:部署攻击中常见的平台;

4、攻击:Responsder/ LLMNR投毒;防御:NBNS客户端欺骗以检测MITM攻击;

5、攻击:使用Bloodhound或类似工具识别攻击路径;防御:DNS记录篡改和服务器伪造;

6、攻击:横向移动-传递哈希;防御:伪造会话和注入内存凭据令牌;

7、攻击:Kerberoast攻击;防御:Kerberoasting服务帐户蜜罐令牌;

8、攻击:数据泄漏;防御:使用Honeyfiles检测数据泄露事件的发生;

1、DejaVu引擎:用于跨架构部署诱饵,每个引擎负责一个环境中的诱饵;

2、DejaVu终端:一个中心化的终端,帮助我们管理所有的警报、诱饵和引擎,功能类似于仪表盘;

MYSQL

SNMP

自定义HTTP 诱饵-支持使用自定义HTML模版进行配置

TELNET

包含自定义文件的SMB服务器

FTP

TFTP

Web服务器- Tomcat, Apache等

交互式和非交互式SSH

SMTP

交互式和非交互式RDP

VNC

HONEYCOMB

ICS/SCADA诱饵- Modbus和S7COMM

NBNS诱饵

MITM诱饵

SSDP客户端

Email客户端

广大研究人员可以直接使用下列命令将该项目源码克隆至本地:

git clone https://github.com/bhdresh/Dejavu.git

如果你想要在你的内部网络系统中部署和使用DejaVu,你可以直接访问【Camolabs.io】下载DejaVu平台,并按照下列方法配置和使用DejaVu。

如何在Virtual Box中配置和使用DejaVu:【演示视频】

如何在VMware ESXi中配置和使用DejaVu:【终端】和【引擎】

默认凭证:administrator:changepassword

本项目的开发与发布遵循SSPL服务器端公共许可证协议。

Dejavu:【GitHub传送门】

https://www.youtube.com/watch?v=CtyTs9KbTOU

https://camolabs.io/CAMOLabs/index.html

https://raw.githubusercontent.com/bhdresh/Dejavu/master/Console_ESXI.pdf

https://raw.githubusercontent.com/bhdresh/Dejavu/master/Engine_ESXI.pdf

https://www.defcon.org/html/defcon-26/dc-26-demolabs.html#DejaVU

我们在微信上24小时期待你的声音

解答本文疑问/技术咨询/运营咨询/技术建议/互联网交流

24小时咨询热线:400-833-8523